Proofpoint lance Threat Response 3.0

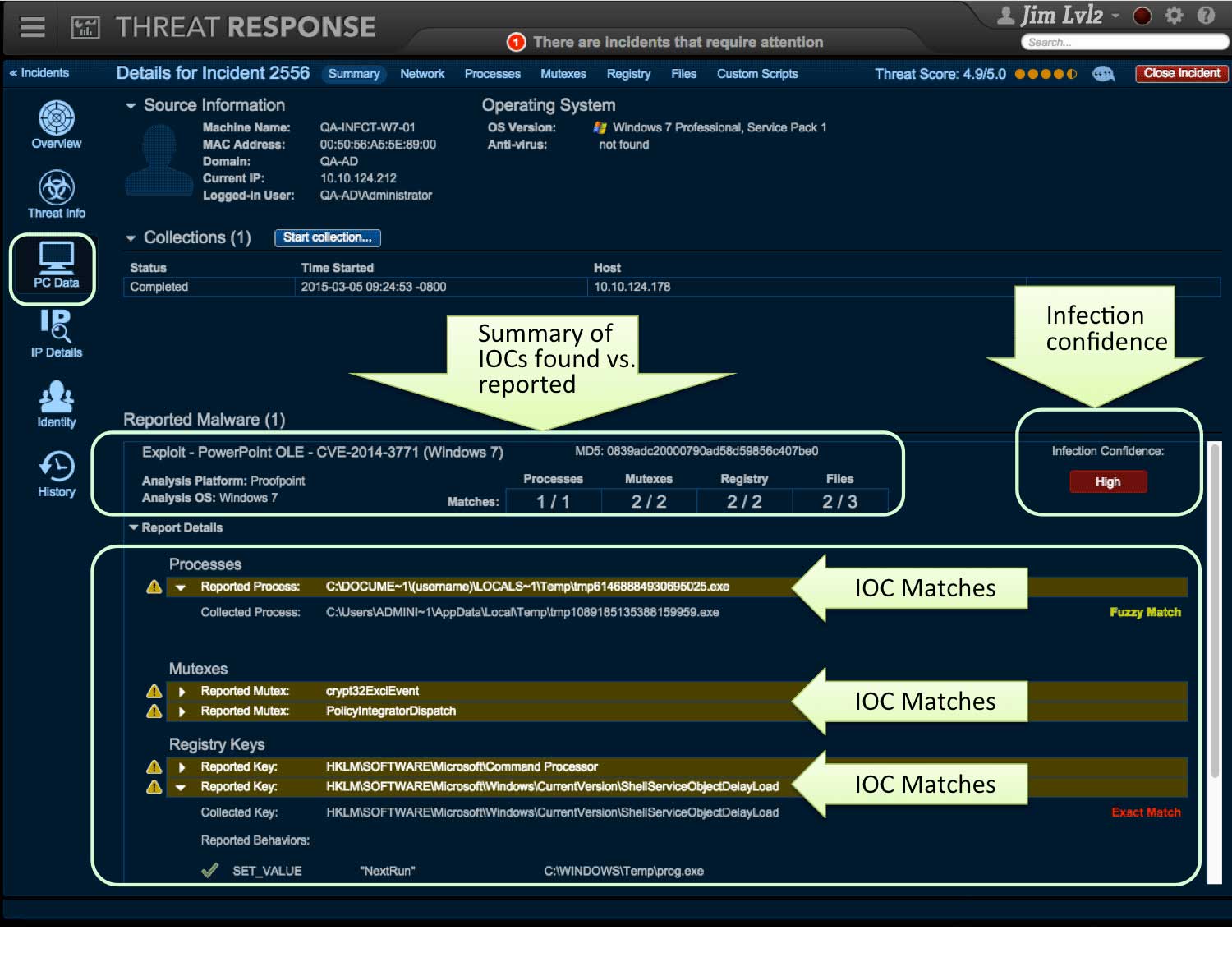

À l’intention des équipes en charge de la sécurité, Proofpoint propose Threat Response 3.0, la première plateforme intégrée de détection et de gestion des menaces.

« Seule la solution Threat Response est synonyme d’options de détection hors pair, permettant l’application des mesures adéquates immédiatement », déclare Mike Horn, vice-président en charge des solutions de gestion des menaces chez Proofpoint. C’est justement ce que propose Threat Response 3.0, la première plateforme intégrée de détection et de gestion des menaces.

« En profitant d’informations détaillées sur les menaces auxquelles elles sont sujettes, qu’elles pourront ensuite exploiter lors des actions entreprises, les organisations peuvent rapidement mettre fin à toute subtilisation de données. Cette nouvelle solution représente une avancée majeure. »

Alors que quasiment 90% des attaques ont permis le vol de données en quelques secondes ou minutes, selon le rapport « Data Breach Investigations » de Verizon (2014), le facteur temps est déterminant. Plutôt que de devoir examiner des menaces pendant des heures ou des jours, il faut trouver des outils capables d’aider à répondre rapidement, c’est ce que propose la solution Threat Response 3.0.

Pour aider les équipes en charge de la sécurité, Threat Response 3.0 inclut de nouvelles fonctionnalités :

· Une association avancée dans le cloud qui permet de mettre en relation des alertes, des informations sur les campagnes de piratage et d’autres données pertinentes permettant de s’informer des menaces en cours.

· L’intégration de fonctionnalités d’Emerging Threats permet aux clients de Threat Response 3.0 de pouvoir rapidement adapter leur configuration en fonction des nouvelles menaces vu que toutes les équations possibles sont examinées en temps réel.

· Le support du format STIX (Structured Attack Information Expression) et du protocole TAXII (Trusted Automated Exchange of Indicator Information) permet aux clients de mêler leurs propres données à celles de Threat Response.

· Des mesures de protection rapides peuvent être prises grâce à la prise en charge des solutions FireEye, Palo Alto Networks, Cisco (SourceFire), Splunk et HP (Tipping Point).

En plus de tout cela, Threat Response 3.0 propose aussi des fonctionnalités avancées pour générer des rapports, des documents incluant des détails d’importance tels que la durée nécessaire à la gestion d’une situation d’attaque, de l’examen à l’éradication définitive, des informations utiles pour les équipes dirigeantes qui doivent rationaliser le déroulement des opérations et accélérer la prise de décisions.

Au final, Threat Response 3.0 est une solution conçue par l’un des spécialistes les plus innovants en matière de sécurité et de conformité, un outil qui sera très utile pour de nombreuses entreprises soucieuses de leur sécurité.

Si cet article a captivé votre intérêt, vous trouverez certainement les prochains tout aussi passionnants. Assurez-vous de ne rien manquer en vous abonnant à linformatique.org sur Google News. Suivez-nous aussi sur Facebook et Twitter.