informatique

- Technologie

Pwn2Own : 557 500 dollars pour 21 failles de sécurité

La compétition Pwn2Own a permis de découvrir 21 failles de sécurité, mais aussi de récompenser leur découvreur de 557 500…

- Technologie

Pwn2Own : une compétition trouve de nombreuses failles informatiques

Pwn2Own est une compétition qui vise à déceler des failles informatiques. La dernière édition a tenu toutes ses promesses. La…

- Technologie

Cela fait des années que la CIA veut percer les secrets d’Apple

Dans le but d’espionner les communications passées depuis les appareils Apple, cela fait des années que la CIA tente de…

- Technologie

Gros coup d’accélérateur pour la biométrie

Pour contrer la hausse du piratage informatique, la biométrie prend de plus en plus d’ampleur. Alors que des dizaines de…

- Sciences

Intelligence artificielle : un système autodidacte bat l’homme

À l’instar du supercalculateur Deep Blue qui a battu Garry Kasparov aux échecs ou le programme informatique Watson qui a…

- Technologie

Des dizaines de milliers de machines infectées par Equation

D’après la société de sécurité informatique Kaspersky Lab, un groupe de hackers baptisé Equation serait à l’origine de l’infection de…

- Technologie

Microsoft s’interroge sur le futur lors de son Techdays

La conférence d’ouverture de la dernière journée des Microsoft Techdays a été l’occasion de s’interroger sur le futur. Nous vivons…

- Technologie

Mot de passe : l’inconscience du web

Malgré les nombreux piratages informatiques, les utilisateurs du web sont toujours aussi inconscients en matière de mot de passe. Comme…

- Sciences

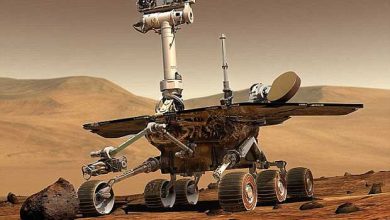

Mars : défaillance mémoire pour le robot Opportunity

Le temps passé sur Mars par le robot Opportunity semble avoir affecté ses circuits vu que la NASA vient d’annoncer…

- Technologie

Cybersécurité : quelles doivent être vos résolutions pour 2015 ?

Le récent piratage de Sony Pictures nous rappelle que l’on n’est jamais à l’abri d’une cyberattaque. Le passage à l’an…

- Technologie

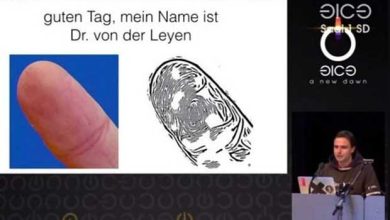

Remise en cause de la sécurité de l’identification par empreintes digitales

À l’occasion de la conférence annuelle du Chaos Computer Club, la sécurité de l’identification par empreintes digitales a été remise…

- Technologie

Sécurité informatique : quels outils résistent encore à la NSA ?

Suite aux révélations d’Edward Snowden, on sait que la NSA possède une immense capacité à percer les protections les plus…

- Technologie

3G : les vulnérabilités du protocole SS7

Alors que tout le monde sait ce qu’est la 3G, qui connait le protocole SS7, ou Signal System 7 ?…

- Technologie

Une faille permettrait d’écouter les appels et lire les SMS

Sans que le détail de la faille soit pour le moment donné, des chercheurs en sécurité informatique ont découvert une…

- Technologie

Atos acquiert la division informatique de Xerox pour 1,05 milliard de dollars

Le groupe français Atos vient d’annoncer le rachat de la division informatique de l’américain Xerox ITO, une transaction qui se…

- Sciences

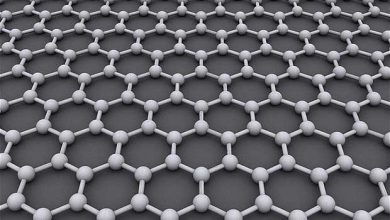

Des scientifiques créent un laboratoire virtuel pour évaluer les matériaux

Il faut des années et des années de recherche pour découvrir les propriétés d’un nouveau matériau. Grâce à un modèle…

- Technologie

Une panne informatique sème la pagaille dans le ciel de Londres

Une panne informatique dans l’une des installations du contrôle aérien britannique NATS, basée à Swanwick, sème la pagaille dans le…

- Technologie

Encore plus de cyberattaques en 2015

Le spécialiste en sécurité McAfee prévient que les cyberattaques et l’espionnage informatique vont se multiplier en 2015. C’est par le…

- Technologie

Qui est l’armée électronique syrienne ?

Cette semaine, de nombreux sites d’informations dans le monde entier ont vu un pop-up afficher le message « Vous avez…